Bedrohungen im World Wide Web

Die Cyber-Sicherheit beschäftigt sich mit den Gefahren und Risiken, die von Informations- oder Kommunikationstechnik ausgehen. Mögliche Lücken in diesen IT-Systemen können im schlimmsten Fall dazu führen, dass sensible Daten in die falschen Hände geraten oder gar für kriminelle Machenschaften ausgenutzt werden. Um das wirksam zu verhindern, ist ein entsprechendes Cyber-Sicherheitskonzept notwendig. Vor allem die rasante Entwicklung von künstlicher Intelligenz sorgt dabei für neue und komplexere Cyber-Angriffe, gegen die sich Unternehmen mit besonderer Vorsicht wappnen sollten.

Seien Sie den Hackern einen Schritt voraus

Die Bedrohungen sind vielfältig: vom klassischen Hacker, der die Schwachstellen und Fehler eines Software-Systems für seine Zwecke ausnutzt, bis hin zu programmierten Bots, die sich weitestgehend selbstständig in einem Netzwerk bewegen und beispielsweise Daten ausspähen können. Einen entsprechenden Virenscanner zu installieren, ist ein wichtiger Schritt, um vor solchen Bedrohungen gewappnet zu sein, doch ist er bei weitem nicht ausreichend. Denn nicht nur Schwachstellen im System werden ausgenutzt. Cyber-Kriminelle richten ihre Angriffe heutzutage auch gegen die Anwender selbst. Egal ob Phishing, Spoofing oder die Verbreitung von Malware – nur wer als Unternehmen seine Mitarbeiter für Cyber-Sicherheit sensibilisiert, kann ein langfristig erfolgreiches Cyber-Sicherheitskonzept etablieren.

Strategien und Tools zur Cyber-Sicherheit

In der heutigen Geschäftswelt ist eine effektive Verteidigungsstrategie für Unternehmen unverzichtbar. Hierbei stehen den Unternehmen sowohl technische als auch organisatorische Maßnahmen zur Verfügung, um einen umfassenden Sicherheitsplan zu erstellen. Sichere IT-Infrastrukturen sowie das geschulte Verhalten der Mitarbeiter sind entscheidend für den Erfolg des Sicherheitsprogramms. Nur durch die Behebung von Sicherheitslücken im System und die Vermittlung des richtigen Umgangs mit Daten, Passwörtern und sensiblen Informationen können Unternehmen erfolgreich Cyber-Angriffen vorbeugen.

Gleichzeitig ist es wichtig, sich auch auf den schlimmsten Fall vorzubereiten. Kaum ein Unternehmen kann sich vor sämtlichen Arten von Cyber-Angriffen schützen. Incident-Response-Pläne dokumentieren die Vorgehensweise, wenn es dennoch zu einem erfolgreichen Angriff kommt. Nur durch eine schnelle und koordinierte Reaktion auf solche Vorfälle können die Auswirkungen minimiert und der Schaden begrenzt werden.

Alles zum Thema Cyber-Sicherheit in einer Vorlage

In unserer aktualisierten PowerPoint-Vorlage erhalten Sie die wichtigsten Informationen zu den neusten Themen der Cyber-Sicherheit. Präsentieren Sie die aktuelle Bedrohungslandschaft, die Rolle von künstlicher Intelligenz und erklären Sie Ihren Mitarbeitern, vor welchen Cyber-Angriffen sie sich wie schützen können. Mit unserer Vorlage sind Sie in der Lage, eine umfassende und ansprechend gestaltete Präsentation zum Thema Cyber-Sicherheit zu erstellen und vorzutragen. Nutzen Sie unsere Informationen, um die Bedeutung einer effektiven Verteidigungsstrategie zu betonen und die Stellung Ihrer Mitarbeiter in dieser zu verdeutlichen.

Mit der Cyber-Sicherheit-Vorlage für PowerPoint …

- präsentieren Sie die aktuelle Bedrohungslandschaft mit relevanten Zahlen.

- erklären Sie die wichtigsten Arten von Cyber-Angriffen und dazu passende Schutzmaßnahmen.

- sensibilisieren Sie Ihre Mitarbeiter für die Bedeutung einer Cyber-Sicherheit-Strategie.

Diese PowerPoint-Vorlage enthält:

- Zitat

- Wieso ist Cyber-Sicherheit wichtig?

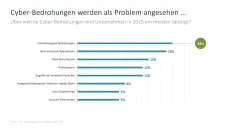

- Cyber-Bedrohungen werden als Problem angesehen …

- … Unternehmen sind jedoch nur schlecht vorbereitet

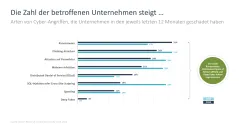

- Die Zahl der betroffenen Unternehmen steigt …

- … vor allem durch organisierte Banden und Privatpersonen

- Jeder kann Opfer einer Cyber-Attacke werden

- KI als Gefahr und Unterstützung

- Relevante Cyber-Angriffe der vergangenen Jahre

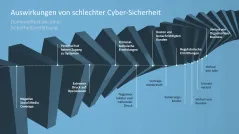

- Auswirkungen von schlechter Cyber-Sicherheit

- Cyber-Risiken als höchste Priorität

- Was ist Cyber-Sicherheit

- Definition: Cyber-Sicherheit

- Teilbereiche der Cyber-Sicherheit

- Wandel der Cyber-Sicherheit

- Einordnung der Cyber-Sicherheit

- Informations-, ICT- und Cyber-Sicherheit

- CIA-Triade

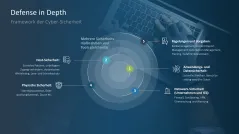

- Defense in Depth

- Zero Trust

- Spannungsfelder der Cyber-Sicherheit

- Bedrohungslandschaft

- Die Bedeutung von Vernetzung für Cyber-Sicherheit

- Industrie 5.0 Chancen und Risiken

- Industrie 5.0 und Cyber-Sicherheit

- Soziale Medien

- Wie werden Daten gespeichert?

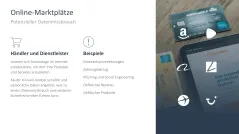

- Online-Marktplätze

- Zahlungstrends der Zukunft

- Online-Aspekte der Politik

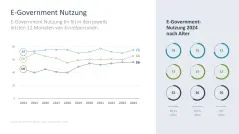

- E-Government Nutzung

- Künstliche Intelligenz

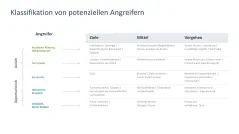

- Klassifikation von potenziellen Angreifern

- Organisationen hinter Cyber-Kriminalität

- Bedrohungen

- Komplexere Bedrohungen

- Cyber-Angriffe im Zeitverlauf

- Bedrohungsradar

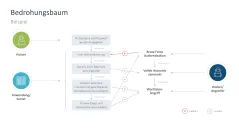

- Bedrohungsbaum

- Systematik des Cyber-Sicherheit-Problems

- Cyber-Angriffe und Schutzmaßnahmen

- Glossar zu Cyber-Angriffen

- Malware

- Vor Malware schützen

- Verschiedene Arten von Malware

- Phishing

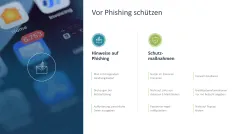

- Vor Phishing schützen

- Denial of Service (DoS)

- Vor Denial of Service schützen

- Botnetz

- Vor Botnetz schützen

- Man in the Middle

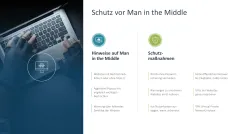

- Vor Man in the Middel schützen

- SQL-Injektion

- Vor SQL-Injektion schützen

- Spoofing

- Vor Spoofing schützen

- KI-gestützte Cyber-Kriminalität

- KI-gestützte Cyber-Kriminalität erkennen

- Verteidigungsstrategien und Tools

- Mythen der Cyber-Sicherheit

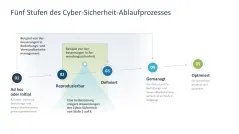

- Fünf Stufen des Cyber-Sicherheit-Ablaufprozesses

- Cyber-Sicherheit auf verschiedenen Ebenen

- Vier Schritte zu mehr Cyber-Sicherheit

- Standards für Internetsicherheit

- Sichere Passwörter nutzen

- Was ist Cyber-Resilienz?

- Cyber-Resilienz-Framework

- Cyber Resilience Act (CRA)

- Anforderungen des Cyber Resilience Acts

- Weitere Regulierungen: NIS-2 und DORA

- Effektives Programm zur Cyber-Sicherheit

- Three Lines of Defense Model

- Security Operations Center (SOC)

- Intrusion Detection System (IDS) vs. Intrusion Prevention System (IPS)

- Firewall vs. Antivirus-Software

- Incident Response Plan

- Checkliste zur Cyber-Sicherheit

- Einsatz von KI in Systemen der Cyber-Sicherheit

- Vorteile des KI-Einsatzes für Cyber-Sicherheit